TRIXX.sys: Wenn ein GPU-Diagnosetool zum Generalschlüssel wird

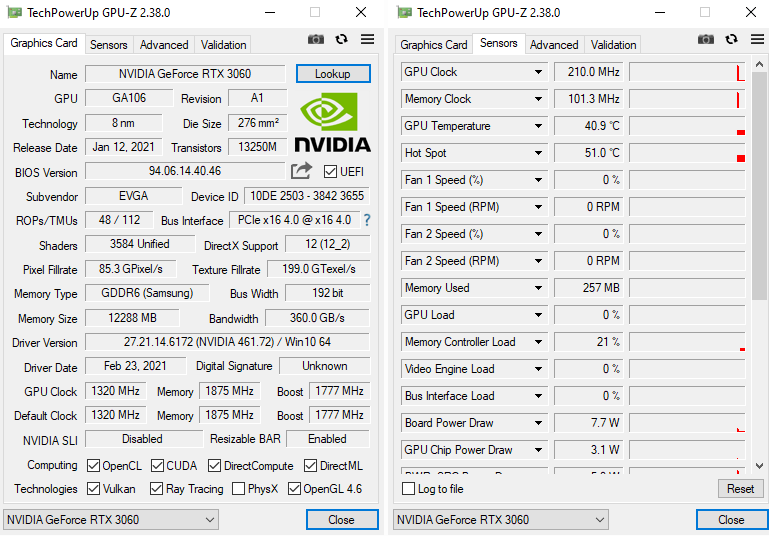

- Betroffen: GPU-Z und Sapphire TRIXX - beide von TechPowerUp, beide liefern den Treiber TRIXX.sys aus

- Das Problem: Jeder lokale Prozess, auch ohne Adminrechte, kann über den Treiber physischen Systemspeicher lesen und manipulieren

- Gefahr: Passwörter, Browser-Sessions, Discord-Tokens - alles im RAM ist theoretisch auslesbar, ohne dass Antivirus anschlägt

- Status: Fix ist laut Entwickler in Arbeit, bisher kein Patch verfügbar

Was steckt technisch dahinter?

Der Treiber TRIXX.sys reagiert auf sogenannte IOCTL-Befehle, also Steuerbefehle von Anwendungen an Treiber. Das Problem: Es gibt keinerlei Zugriffskontrolle. Jede Anwendung, die den Treiber anspricht, wird ohne Prüfung durchgelassen - kein Admin-Check, kein Token-Abgleich, nichts.

Über einen bestimmten IOCTL-Befehl lässt sich dann die PCI-Konfiguration manipulieren, konkret die sogenannten Base Address Registers. Die bestimmen, wie Hardware-Komponenten in den Systemspeicher eingeblendet werden. Wer die umschreiben kann, kann danach beliebige physische Speicherbereiche lesen und beschreiben - direkt an den Schutzmechanismen des Betriebssystems vorbei.

Sicherheitsforscher "weezerOSINT" fasst es so zusammen:

GPU-Z is already installed on your machine. The attacker doesn't need to drop a new file. It's already there.

Das ist der eigentlich unangenehme Teil: Angreifer müssen nicht erst einen verdächtigen Treiber einschleusen. GPU-Z ist bereits da, TRIXX.sys ist bereits geladen, und der Treiber trägt eine gültige Extended-Validation-Signatur - Windows vertraut ihm blind, der Treiber steht auf keiner Blockliste, und zum Zeitpunkt der Entdeckung erkannte kein einziger der 68 getesteten Virenscanner ein Problem.

Wie real ist die Gefahr für dich?

Fernzugriff ist nicht möglich. Wer diese Lücke ausnutzen will, muss bereits in der Lage sein, Code auf deinem System auszuführen. Für die meisten Spieler, die keine unbekannte Software starten, ist das Risiko im Alltag überschaubar.

Trotzdem ist das Szenario nicht akademisch. In gezielten Angriffen oder auf bereits kompromittierten Systemen ist TRIXX.sys ein attraktives Werkzeug: Antivirensoftware lässt sich damit lautlos aus dem Speicher patchen, bevor sie Alarm schlagen kann. Danach kann Schadcode nachgeladen werden, den Windows normalerweise blockieren würde.

TechPowerUp hat die Findings bestätigt und arbeitet an einem Fix. Der Researcher schlägt als Lösung vor, den Treiber-Zugriff auf Admins und das System-Konto zu beschränken und PCI-Zugriffe gegen die eigenen Hardware-IDs zu validieren. Bis ein Patch erscheint, gilt: Keine unbekannten Executables starten - das bleibt ohnehin die sinnvollste Grundregel.

Quellen: